Fierce'a hızlı bir giriş

Bugün, harika bir ağ eşleme ve bağlantı noktası tarama aracı olan Fierce'ı tanıtacağız. Genellikle ağlar arasında bitişik olmayan IP alanını ve ana bilgisayar adlarını bulmak için kullanılan Fierce, basit bir IP tarayıcı veya DDoS aracından çok daha fazlasıdır. Dünyanın her yerindeki beyaz şapkalı topluluklar tarafından kullanılan harika bir keşif aracıdır.

Fierce, kurumsal ağlar için özel olarak tasarlanmıştır ve sistemlerinin ağlarındaki olası hedefleri keşfetmek için kullanılır. Etki alanlarını dakikalar içinde tarayabilen Fierce, büyük ağlarda güvenlik açığı kontrolleri yapmak için tercih edilen araç haline geliyor.

Öznitellikler

Tanımlayıcı özelliklerinden bazıları şunlardır:

- belirtilen aralık için geriye doğru arama yapar

- Dahili ve harici IP aralıkları taraması

- Tüm C Sınıfı taramayı gerçekleştirebilir

- hedeflerdeki DNS kayıtlarını numaralandırır

- Geriye doğru aramalarla birleştirilmiş mükemmel Kaba kuvvet yetenekleri, kaba kuvvetin birden fazla ana bilgisayarı bulamaması durumunda

- Ad Sunucuları keşfi ve Bölge Aktarımı saldırısı

Bu yazılım mühendisliği harikasının işlevleri ve faydaları hakkında daha fazla ayrıntı görmek için -h bayrağını çalıştırın.

Fierce, Taramayı Nasıl Gerçekleştirir?

Bu kadar becerikli ve etkili bir keşif aracı olmasına rağmen, çalışması nispeten basittir. Hedef domainin zone transferini kolaylıkla yapması mümkün değilse brute force saldırıları ile tarama işlemini başlatır. Fierce, algılayabileceği olası alt alanları içeren önceden belirlenmiş bir kelime listesi kullanır. Listede bir alt alan adı yoksa algılanmayacaktır.

Fierce ile temel bir tarama gerçekleştirme

Fierce'ın varsayılan ayarlarla basit bir taramayla nasıl çalıştığını gösterelim. Burada (websitename) üzerinde temel bir tarama yapıyoruz.com). Taramayı başlatmak için şunu yazın:

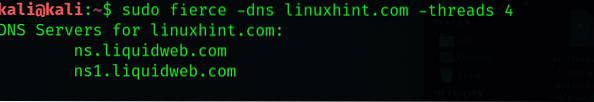

$ şiddetli -dns linuxhint.com konuları 4

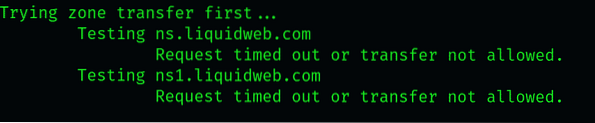

Tarama, hedef web sitesinin barındırıldığı sunucuların adlarını sorgular. Ardından, bu sunuculara karşı bir bölge aktarımı girişiminde bulunacaktır; bu, büyük olasılıkla başarısız olur, ancak nadiren de olsa işe yarayabilir. Bunun nedeni çoğunlukla tarama tarafından yapılan DNS sorgularının üçüncü taraf sunuculara karşı sonlanmasıdır.

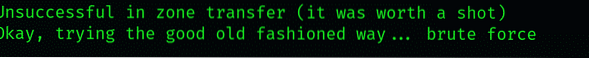

Bölge aktarımı başarısız olursa, tarama, bir IP adresine otomatik olarak atanan tüm alt etki alanlarını listelediği için ilgili olan joker karakter A kaydını bulmaya çalışır. DNS A kayıtları şuna benzer:

Bu kayıtlar belirli bir web sitesi için mevcut olabilir veya olmayabilir, ancak varsa (diyelim ki web sitemiz adı verilen bir web sitesi için), şuna benzerler:

Çözülen sıcaklığı nasıl gösterdiğine dikkat edin.b.c.d. Bu kısmen, DNS'de * değerinin bir alt etki alanını IP adresine çözmesinden kaynaklanmaktadır. Gerçekleştirilen kaba kuvvet alt etki alanlarındaki girişimler genellikle bu tür kayıtlarla katlanır ve etkisiz hale getirilir. Yine de, ek değerler arayarak ilgili bazı verileri elde edebiliriz.

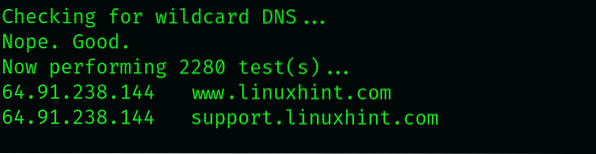

Örneğin, çözüldüğü IP'ye bakarak bir alt etki alanının yasal olup olmadığını anlayabilirsiniz. Birkaç URL belirli bir IP'ye çözümlenirse, sunucuyu burada yaptığımız gibi taramalardan korumak için muhtemelen kaybedilir. Genellikle benzersiz IP değerlerine sahip web siteleri gerçektir.

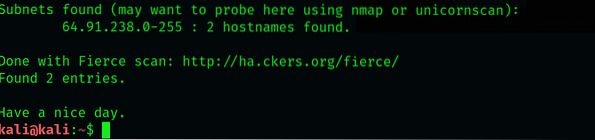

Diğer tarama sonuçlarına geçersek, kontrol ettiğimiz 1594 kelimeden 11 girişin tespit edildiğini göreceksiniz. Bizim durumumuzda bir girdi bulduk(c.xkcd.com ) iyice kontrol ettikten sonra hayati bilgiler içeren. Bu girişin bizim için ne olduğunu görelim.

Buradaki bazı bilgilere bakıldığında, bazılarının Fierce'in tespit edemediği alt alanlar olabileceği söylenebilir. Taramanın alt alanları tespit etmek için kullandığı kelime listemizi geliştirmek için buradan snippet'leri kullanabiliriz.

Fierce'a nslookup komutuyla ileri ve geri DNS aramaları yapması talimatını verelim.

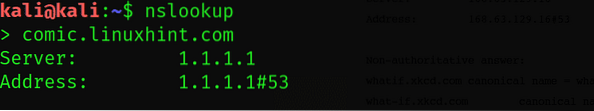

$ nslookup

nslookup yardımcı programı çizgi romanı kontrol etti.linux ipucu.com alt etki alanı ve herhangi bir sonuç alınamadı. Ancak, neyin ne olduğunu kontrol etme sorgusu.linux ipucu.com alt etki alanı bazı önemli sonuçlar verdi: yani bir CN ve A kaydı yanıtı.

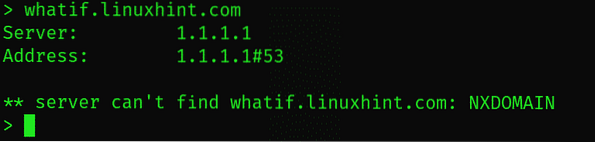

$ nslookup > ne varsa.linux ipucu.com

Şimdi “ne olursa olsun”a iyi bir göz atalım.linux ipucu.com” alt alan sonuçları

Özünde bir yönlendirme olan CNAME kaydına dikkat edin. Örneğin, CNAME whatif için bir sorgu alırsa.xkcd.com, isteği benzer bir kukla alt etki alanına yönlendirecektir. Ardından, isteği en sonunda prod'a indiren iki CNAME kaydı daha vardır.ben.ssl.küresel.hızlı lb.son A kaydında görüldüğü gibi IP adresinde olan net.

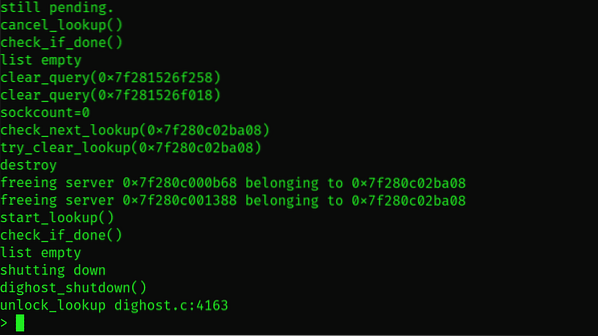

Sonuçları çok daha ayrıntılı görmek için nslookup type set d2 yazarak nslookup'ın ayrıntılı moduna girebilirsiniz.

$ nslookup > d2'yi ayarla$ nslookup > ne varsa.linux ipucu.com

nslookup komutuna aşina olmanızı şiddetle tavsiye ederiz. Tüm popüler işletim sistemlerinde mevcuttur ve bir sunucuyu alt etki alanları için araştırırken size çok fazla zaman kazandırır.

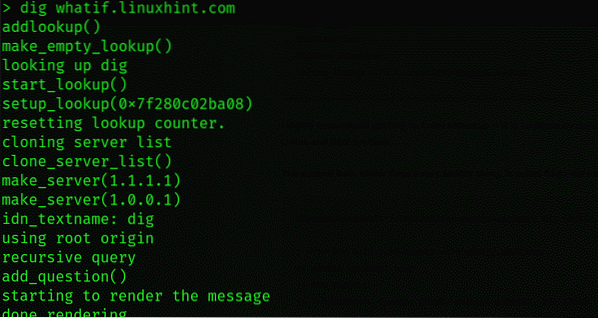

Dig adında benzer bir işleve sahip harika bir araç daha var. Kazmayı etkinleştirin ve size aşağıdakiler sunulacak:

$ nslookup > ne varsa kaz.linux ipucu.com

Döndürülen IP'lerle birlikte, taradığımız ağlar hakkında daha faydalı şeyler elde edebiliriz. Bir şirket için bir pentest yapıyor olsaydık, onların halka açık IP alanı hakkında bir fikrimiz olabilirdi ve ilgili Ips'nin araştırılması için soruşturma izni verebilirdik.

Özetle:

Daha önce de belirttiğimiz gibi, Fierce basit bir ağ tarayıcısından çok daha fazlasıdır. Aşağıda bazı komutları ve kullanımlarını listeledik; bir sonraki denemenizi tavsiye ederim.

- Wordlist -alt alan adları için bir sunucuda arama yapmak için bir wordlist dosyası belirlemenizi sağlar.

- connect - Bu özellik, tarama sırasında tanımlanan alt alanlarla bağlantı kurar

- gecikme - sunucuya yapılan sorgular arasında saniye cinsinden bir gecikme belirtir

- dnsserver - dnsserver istekleri gönder

- dosya - tarama sonuçlarını belirtilen bir dizine indirir

Phenquestions

Phenquestions