Manjaro çekirdeği makineyi başlatırken, Ağ Yöneticisi, etkinleştirilmiş ağ arabirimi aracılığıyla DHCP sunucusuna otomatik olarak bağlanır. Daha sonra istemciye IP adresi, alt ağ maskesi, kiralama süresi, DNS sunucusu, ağ geçidi ve diğer ayrıntıları sağlar.

Makine bir Apache sunucusu olarak çalışıyorsa, istemciler tarafından statik bir IP adresi aracılığıyla kolayca erişilebilir olmalıdır. Ayrıca, bir önlem olarak, kullanıcıların makineyi ağ dışından gereksiz erişime karşı da koruması gerekir. Bu, ağ arayüzlerini Manjaro Ağ Yöneticisi aracılığıyla veya komutlar ve yapılandırma dosyaları aracılığıyla manuel olarak ayarlama ihtiyacını gerektirir.

Bu yazıda, GUI ve CLI aracılığıyla ağ arayüzünü manuel olarak yapılandırmayı öğreniyoruz. Ayrıca Manjaro kurulumundan sonra önlem olarak yeni kullanıcılar için Sınırsız Güvenlik Duvarı (ufw) yapılandırma sürecini basitleştiriyoruz.

Ağ Arayüzünü Ayarlama

Manuel ağ arabirimi ayarı, makineye bir IP adresi, ağ geçidi, DNS sunucusu konumları, yollar ve alt ağ maskesi atamayı içerir. Manjaro NewtrokManager ve CLI aracılığıyla yapılır.

Başlarken

Manuel ağ yapılandırmasına başlamadan önce sistemin belirli koşulları karşılaması gerekir:

- etkin ağ arayüzleri

- ethernet kablosu bağlı

- arayüzün bir IP adresi var

- yönlendirme tablosu tamamen ayarlandı

- cihaz sisteme yerel ağın içinden veya dışından ulaşabilir

- ana bilgisayar adından adrese çözümleme iyi çalışıyor

GUI aracılığıyla Statik IP Ayarı

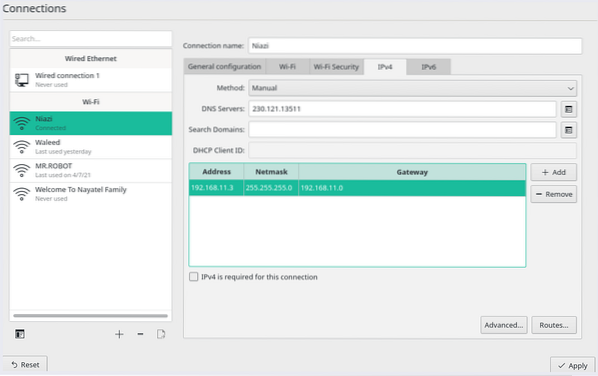

" için arayınBağlantılar” Manjaro uygulama başlatıcısının içinde. Ağ bağlantısı menüsünde, bağlantıyı düzenlemek/yapılandırmak için mevcut ağ ayarlarını seçin.

Geçerli bağlantıyı seçin ve IPv4 ayarları sekmesini seçin.

' öğesini seçinManuel'dan'Yöntem' Statik IP için açılır menü ve ' üzerine tıklayınEkle' adresi, alt ağ maskesini, ağ geçidini ve DNS sunucusu ayrıntılarını doldurmak için. Son olarak, ' üzerine tıklayınUygulamak' ağı yeni ayarlarla yeniden başlatmak için.

Statik IP Adresi Takma Adları

GUI ayrıca tek bir arayüz için bir dizi adres ayarlamaya da izin verir. Yeni bir IP adresi eklemek için aynı ekranda bir '+' işaretine veya 'Ekle' düğmesine tıklayarak mümkündür. Adres takma adları hakkında birkaç ayrıntı:

- Her takma ad adresi bir ağ maskesi gerektirir ancak ağ geçidi ayrıntıları gerektirmez.

- Geçerli bilgi olmadan kaydetme seçeneği grileşti.

- Aynı fiziksel ağdaki trafiği dinlese bile aynı ağ maskesinde olması gerekmez.

Çalışma arayüzünü iki IP adresiyle görüntülemek için aşağıdaki komutu kullanın.

[e-posta korumalı]:~$ ip adresi gösterCLI aracılığıyla Statik IP Ayarı

Statik IP'yi yapılandırmanın başka bir yolu systemd'dir. Manjaro ağ arayüzleri için, içeride özel rotalar yapılandırılır /etc/systemd/network/ dizini. Her arabirim için yapılandırma dosyaları, arabirim adına göre tanımlanır. Bu nedenle, ağ arabirimi enp0s3 dosyası /etc/systemd/network/enp0s3.ağ.

Manuel ayarların üzerine yazdığı için NetworkManager'ı devre dışı bıraktığınızdan emin olun.

[e-posta korumalı]:~$ sudo systemctl disable --now NetworkManager.hizmetYukarıdaki ağ arabirim dosyasını kök ayrıcalıklarıyla oluşturun veya düzenleyin. İşte bir örnek dosya:

[e-posta korumalı]:~$ sudo vim /etc/systemd/network/enp0s3.ağ[Eşleşme]

İsim=enp0s3

[Ağ]

adres=192.168.11.0/24

ağ geçidi=192.168.11.1

DNS=152.234.15.8

DNS=215.158.11.10

Şimdi ağ hizmetini etkinleştirin ve başlatın.

[e-posta korumalı]:~$ sudo systemctl enable --now systemd-networkd.hizmetDHCP ayarlarına geri dönmek için yukarıdaki dosyayı silin ve NetworkManager'ı yeniden başlatın.

Manjaro'da UFW ile Güvenlik Duvarı Kurma

Çalışan bir güvenlik duvarı, herhangi bir güvenli Linux sisteminin kritik bir parçasıdır. Varsayılan olarak, tüm Linux dağıtımları, Karmaşık Güvenlik Duvarı (ufw) olarak bilinen yüklü bir güvenlik duvarı yapılandırma aracıyla birlikte gelir. UFW, iptables için bir arabirimdir ve güvenlik duvarı yapılandırma görevini basitleştirmek için tasarlanmıştır.

ufw kılavuz sayfasına göre, araç CLI aracılığıyla tam teşekküllü güvenlik duvarı işlevi sağlamıyor. Bunun yerine, basit kuralların eklenmesi veya çıkarılması sürecini kolaylaştırmaktır. Ayrıca, ufw, ana bilgisayar tabanlı güvenlik duvarları sağlamayı amaçlamaktadır.

Ağın güvenliğini sağlamaya başlamak için, yoksa ufw'yi yükleyin:

[e-posta korumalı]:~$ sudo pacman -Syu ufwufw Varsayılan İlkelerini Ayarlama

ufw yapılandırmasına başladığımızdan beri. Varsayılan olarak, ufw devre dışıdır. Aşağıdaki komutu yazarak ufw durumunu kontrol edin:

[e-posta korumalı]:~$ sudo hizmeti ufw durumuufw ayarlarını etkinleştirmek için aşağıdaki komutu yürütün.

[e-posta korumalı]:~$ sudo ufw etkinleştirufw'yi etkinleştirmek, güvenlik duvarı varsayılan politikasını başlatır. Yani, ufw yalnızca giden bağlantılara izin verir ve gelen tüm bağlantıları reddeder. Başka bir deyişle, Manjaro sunucusuna ağ dışından erişilemez. Kullanıcı uygulamaları dış dünyaya bağlanabilirken.

Devre dışı bırakılırsa, ufw varsayılan ilkelerini yürütmek için kuralları ayarlayabiliriz.

[e-posta korumalı]:~$ sudo ufw varsayılan gelenleri reddet[e-posta korumalı]:~$ sudo ufw varsayılanı gidene izin verir

Varsayılan ilkeleri etkinleştirmek için, /etc/default/ufw dosyası. Sistem yeniden başlatıldığında güvenlik duvarı ayarlarının otomatik olarak başlayacağını unutmayın. Bu kurallar kişisel bir Manjaro işletim sistemini korumak için yeterlidir. Ancak, bir Manjaro sunucusu gelen isteklere yanıt vermelidir.

Manjaro Sunucusu için SSH Bağlantılarını Etkinleştirin

Yukarıdaki ayar, gelen tüm bağlantıları reddeder. Manjaro sunucusuna meşru SSH veya HTTP bağlantısına izin vermek için ufw'de kurallar oluşturulması gerekir. Bu ayar, kullanıcının sunucuya güvenli bir kabuk bağlantısı aracılığıyla bağlanmasını ve yönetmesini sağlar.

[e-posta korumalı]:~$ sudo ufw ssh'ye izin verYukarıdaki komut, bir ssh bağlantı noktası 22 aracılığıyla bir bağlantı için bir kural belirlemeye eşdeğerdir. Bu nedenle, UFW, /etc/services dosyasında listelenen hizmetler nedeniyle uygulama protokolleri tarafından kullanılan bağlantı noktalarının farkındadır.

Ancak, SSH arka plan programı farklı bir bağlantı noktasını dinliyorsa uygun bir bağlantı noktası belirtmemiz gerekir. Örneğin, sunucu 3333 numaralı bağlantı noktasını dinliyorsa, ufw kuralını ayarlamak için aşağıdaki komutu kullanın:

[e-posta korumalı]:~$ sudo ufw 3333'e izin verirIPv6 için UFW Yapılandırması

UFW, IPv4 ile birlikte güvenlik duvarı kurallarını yönetmek için IPv6 ayarlarını destekler. Bunu yapmak için, içindeki ufw yapılandırma dosyasını düzenleyin /etc/varsayılan dizin ve aşağıdaki ayarlar:

IPv6=evetArtık ufw, hem IPv4 hem de IPv6 için ilkeler eklemek ve bunları yönetmek üzere yapılandırılmıştır.

Diğer Bağlantılar

ufw, kullanıcıların çeşitli alt ağ kurallarını, belirli IP adreslerini, bağlantı noktası aralıklarını ve ağ arabirimlerini yönetmesine olanak tanır.

Bağlantı noktası aralıklarını belirtmek için:

[e-posta korumalı]:~$ sudo ufw 3000:4444/tcp'ye izin verirBelirli bir hedef bağlantı noktasına sahip alt ağ belirtmek için:

[e-posta korumalı]:~$ ufw 192'den itibaren izin verir.168.100.0/24 herhangi bir bağlantı noktasına 81Belirli bir IP adresi için kural belirlemek için

[e-posta korumalı]:~$ sudo ufw 192'den izin verir.168.100.14Ayrıca, IP adreslerinden ve hizmetlerden gelen bağlantıları reddetmek için kurallar oluşturmaya da izin verir. Tek gereken, izin verme komutunu reddetme komutuyla değiştirmektir.

[e-posta korumalı]:~$ sudo ufw 192'den reddet.168.100.14Sonuç

Bu makale, yeni başlayanlar için Manjaro'nun manuel ağ arayüzünü ve güvenlik duvarı yapılandırma ayarlarını özetlemektedir. GUI ve komutlar/yapılandırma dosyaları aracılığıyla statik bir IP adresi ayarlamayı tartıştık. Ayrıca makale, internet üzerinden kullanıcıların makineye sınırlı erişimine izin vermek için varsayılan Sınırsız Güvenlik Duvarı'nın (ufw) ayarlanmasını da gösterir.

Phenquestions

Phenquestions