Ancak bugün, başka bir harika port tarayıcıdan bahsedeceğiz: Unicornscan ve bir sonraki port tarama girişiminizde onu nasıl kullanacağınız. Nmap gibi diğer popüler port tarama araçları gibi, kendine has birkaç harika özelliği vardır. Böyle bir özellik, diğer port tarayıcıların aksine paketleri gönderip iki farklı iş parçacığı üzerinden alabilmesidir.

Eşzamansız TCP ve UDP tarama yetenekleriyle tanınan Unicornscan, kullanıcılarının alternatif tarama protokolleri aracılığıyla ağ sistemleriyle ilgili ayrıntıları keşfetmesini sağlar.

Unicornscan'ın özellikleri

Unicornscan ile bir ağ ve bağlantı noktası taraması yapmaya başlamadan önce, tanımlayıcı özelliklerinden bazılarını vurgulayalım:

- TCP bayraklarının veya işaret kombinasyonlarının her biri ile eşzamansız durumsuz TCP taraması

- Asenkron protokole özgü UDP tarama

- TCP/IP etkin bir uyarıcıdan gelen yanıtı ölçmek için üstün arayüz

- Aktif ve Pasif uzak işletim sistemi ve uygulama algılama

- PCAP dosya günlüğü ve filtreleme

- ana bilgisayarın işletim sisteminden farklı işletim sistemi parmak izlerine sahip paketler gönderebilme.

- Taramalarınızın sonuçlarını depolamak için ilişkisel veritabanı çıktısı

- Test edilen sisteme göre özelleştirilebilir modül desteği

- Özelleştirilmiş veri seti görünümleri.

- Diğer bağlantı noktası tarayıcılarından ayıran ayırt edici bir özelliği olan TCP/IP yığınına sahiptir

- Kali Linux'ta yerleşik olarak gelir, indirmeye gerek yoktur

Unicornscan ile basit bir tarama gerçekleştirme

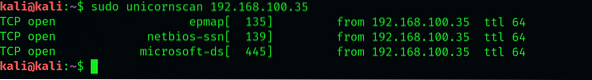

Unicornscan ile en temel tarama, tek bir ana bilgisayar IP'sini taramamıza izin verir. Unicornscan ile temel taramayı gerçekleştirmek için arayüze aşağıdakini yazın

$ sudo tek boynuzlu at 192.168.100.35

Burada, ağımıza bağlı Win 7 olan bir sistemde bu taramayı denedik. Temel tarama, taradığımız sistemdeki tüm TCP bağlantı noktalarını listeledi. Nmap'te -sS taramasıyla benzerliklere ve varsayılan olarak ICMP kullanmamasının anahtarının ne olduğuna dikkat edin. Belirtilen bağlantı noktalarından yalnızca 135,139,445 ve 554 numaralı bağlantı noktaları açıktır.

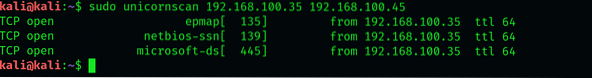

Unicornscan ile birden fazla IP tarama

Birden çok ana bilgisayarı taramak için temel tarama sözdiziminde küçük bir değişiklik yapacağız ve nmap ve hping'de kullandığımız tarama komutlarından ince farkı fark edeceksiniz. Hedefler, taramayı başlatmak için sırayla yerleştirilir:

$ sudo tek boynuzlu at 192.168.100.35 192.168.100.45

Adresler arasına virgül koymadığınızdan emin olun, aksi takdirde arayüz komutu tanımaz.

Unicornscan ile C Sınıfı ağları tarama

Tüm C sınıfı ağımızı taramaya devam edelim. 192 gibi bir CIDR gösterimi kullanacağız.168.1.255 ana bilgisayar IP adresinin tümünü taramak için 0/24. 31 numaralı bağlantı noktasının açık olduğu tüm IP'leri bulsaydık, CIDC gösteriminden sonra 31'i eklerdik:

$ sudo tek boynuzlu at 192.168.100.35/24:31

Unicornscan, bizi 31 numaralı bağlantı noktası açık olan tüm ana bilgisayarlara başarıyla döndürdü. Unicornscan ile ilgili harika olan şey, hızın sınırlayıcı bir faktör olduğu ağımızda durmamasıdır. 1020 numaralı bağlantı noktalarının açık olduğu tüm sistemlerin belirli bir güvenlik açığı olduğunu varsayalım. Bu sistemlerin nerede olduğu hakkında hiçbir fikrimiz olmadan bile hepsini tarayabiliriz. Bu kadar çok sayıda sistemi taramak uzun zaman alabilse de, bunları daha küçük taramalara bölmemiz daha iyi olur.

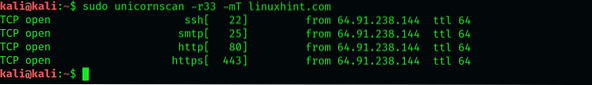

Unicornscan ile TCP taraması

Unicornscan, TCP taramalarını da gerçekleştirebilir. Web sitesini X belirleyeceğiz.com hedefimiz olarak 67 ve 420 numaralı bağlantı noktalarını tarayın. Bu özel tarama için saniyede 33 paket göndereceğiz. Bağlantı noktalarından bahsetmeden önce, sözdizimine -r33 ve TCP protokolünü kullanarak taramak (m) yapmak istediğimizi belirtmek için -mT ekleyerek unicornscan'a saniyede 33 paket gönderme talimatı vereceğiz. Web sitesi adı bu bayraklarla ilerleyecektir.

$ sudo unicornscan -r33 -mT linuxhint.iletişim:67,420

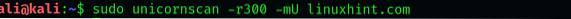

UDP taraması:

Unicornscan ile UDP bağlantı noktalarını da tarayabiliriz. Tür:

$ sudo unicornscan -r300 -mU linuxhint.com

Sözdiziminde T'yi bir U ile değiştirdiğimize dikkat edin. Bu, Unicornscan varsayılan olarak yalnızca TCP SYN paketleri gönderdiğinden, UDP bağlantı noktalarını aradığımızı belirtmek içindir.

Taramamız herhangi bir açık UDP bağlantı noktası bildirmedi. Bunun nedeni, açık UDP bağlantı noktalarının genellikle nadir bulunan bir bulgu olmasıdır. Ancak, açık bir 53 bağlantı noktası veya 161 bağlantı noktası ile karşılaşmanız mümkündür.

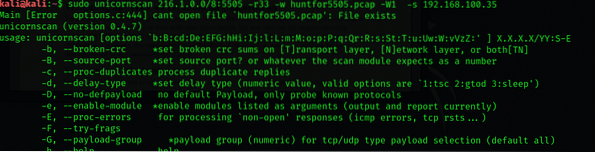

Sonuçları bir PCAP dosyasına kaydetme

Alınan paketleri, seçtiğiniz bir dizindeki bir PCAP dosyasına aktarabilir ve daha sonra ağ analizi yapabilirsiniz. 5505 numaralı bağlantı noktası açık olan ana bilgisayarları bulmak için şunu yazın

$ sudo tek boynuzlu at 216.1.0.0/8:5505 -r500 -w Huntfor5505.pcap-W1 -s 192.168.100.35

Özet -Neden Unicornscan'ı öneriyoruz?

Basitçe söylemek gerekirse, tipik bir port tarayıcının yaptığı her şeyi yapar ve daha iyisini yapar. Örneğin, tek boynuzlu at tarama ile tarama, hedefin işletim sisteminin TCP/IP yığınını kullandıkları için diğer bağlantı noktası tarayıcılarına göre çok daha hızlıdır. Bu, özellikle büyük kurumsal ağları pentester olarak tararken kullanışlı olur. Yüz binlerce adresle karşılaşabilirsiniz ve zaman, taramanın ne kadar başarılı olduğuna karar veren bir faktör haline gelir.

Unicornscan Hile Sayfası

İşte Unicornscan ile kullanışlı olabilecek temel taramalara yardımcı olacak hızlı bir hile sayfası.

SYN : -mTACK taraması: -mTsA

Fin taraması: -mTsF

Boş tarama: -mTs

Noel taraması: -mTsFPU

Taramayı Bağlayın: -msf -Iv

Tam Noel taraması: -mTFSRPAU

1'den 5'e kadar olan bağlantı noktalarını tarayın: (-mT) ana bilgisayar:1-5

Sonuç:

Bu derste unicornscan aracını ve nasıl kullanılacağını bir örnekle anlattım. Umarım temel bilgileri öğrenirsiniz ve bu makale Kali Linux üzerinden pentesting konusunda size yardımcı olur.

Phenquestions

Phenquestions